Serwis społecznościowy dla robotów

21 grudnia 2011, 10:16Nie dalej jak wczoraj (20 grudnia) zadebiutował serwis społecznościowy dla robotów MyRobots.com. Na razie wszystko opiera się na współdziałaniu ludzkiego właściciela i maszyny, bo profil zakłada i zdjęcie zamieszcza człowiek, a dopiero potem jego mechaniczny przyjaciel na własną rękę aktualizuje status.

Bezpieczniej przesłać przez ciało

6 października 2016, 12:05Niedawno firma Johnson & Johnson poinformowała, że w jej pompie insulinowej znajduje się błąd, który umożliwia hakerom zaatakowanie urządzenia. Tymczasem naukowcy z University of Washington znaleźli rozwiązanie, które może w znacznym stopniu zabezpieczać urządzenia medyczne oraz elektronikę ubieralną

Zmysłowe zestawienia

23 lipca 2009, 08:43Reklamując jedzenie, warto odwoływać się nie tylko do smaku, ale do wszystkich zmysłów. Spot będzie wtedy skuteczniejszy, a i sam produkt zyska przychylniejsze oceny (Journal of Consumer Research).

Motyle pod specjalnym nadzorem

10 sierpnia 2012, 06:16W resocjalizacji więźniów coraz częściej wykorzystuje się niecodzienne metody. Były już joga, czytanie i pisanie esejów nt. wybranych dzieł klasycznych, teraz przyszedł czas na hodowanie zagrożonych motyli. Ostatnie z zadań powierzono niewielkiej grupie kobiet z Mission Creek Corrections Center for Women w Belfair w USA.

Kilku Polaków wśród laureatów konkursu na najlepsze zdjęcie satelitarne Ziemi. Tegorocznym tematem przewodnim ekosystemy wodne

23 listopada 2022, 13:27Ogłoszono wyniki trzeciej edycji międzynarodowego konkursu „Seize the Beauty of our Planet”. Tegoroczne hasło przewodnie „Together for Blue Earth!” dotyczyło stanu ekosystemów wodnych i potrzeby ich ochrony. Organizatorem konkursu objętego honorowym patronatem Polskiej Agencji Kosmicznej jest CloudFerro, dostawca i operator platform obserwacji Ziemi CREODIAS, WEkEO, CODE-DE i EO-Lab.

Remedium na cenzurę w Internecie

29 listopada 2006, 10:58Kanadyjscy eksperci stworzyli oprogramowanie, które pozwala ominąć rządowe firewalle osobom, żyjących w krajach, gdzie władze ograniczają dostęp do Sieci. Program Psiphon jest dziełem naukowców z University of Toronto.

Koniec przerwy w działalności

22 marca 2010, 10:27Po 1921 latach od zniszczenia przez erupcję Wezuwiusza na nowo otworzyły się podwoje pompejańskiego thermopolium – przybytku przypominającego dzisiejszy bar przekąskowy. Podczas 45-minutowej wycieczki współcześni zwiedzający będą mogli skosztować przysmaków starożytnych Rzymian, m.in. pieczonego sera z glazurą z miodu.

Nieudokumentowane niebezpieczne funkcje w iOS

22 lipca 2014, 11:38W systemie iOS w iPhone'ach znajdują się nieudokumentowane funkcje, które pozwalają na zdalne połączenie się z telefonem i pobranie z niego obrazków, wiadomości tekstowych i innych danych. Do ich zdobycia nie jest potrzebna znajomość PIN-u czy hasła

Pochwa na zamówienie

4 sierpnia 2008, 11:21W Australii i Nowej Zelandii, zresztą nie tylko tam, coraz popularniejsze stają się operacje plastyczne żeńskich narządów płciowych. Kobiety chcą mieć idealną skórę, perfekcyjny nos i usta, czemu więc pomijać w tym wszystkim pochwę czy wargi sromowe? Ginekolodzy z antypodów twierdzą, że powodów jest aż nadto, np. blizny, dyspareunia (bolesny stosunek płciowy), zniekształcenia, zakażenia i zmienione doznania erotyczne.

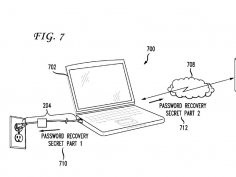

Hasło z zasilacza

9 stycznia 2012, 16:17Apple złożyło wniosek patentowy na technologię, która umożliwia przechowywanie na urządzeniach peryferyjnych - od drukarek po zasilacze - danych koniecznych do odzyskania zapomnianych haseł